STARKE TALENTE

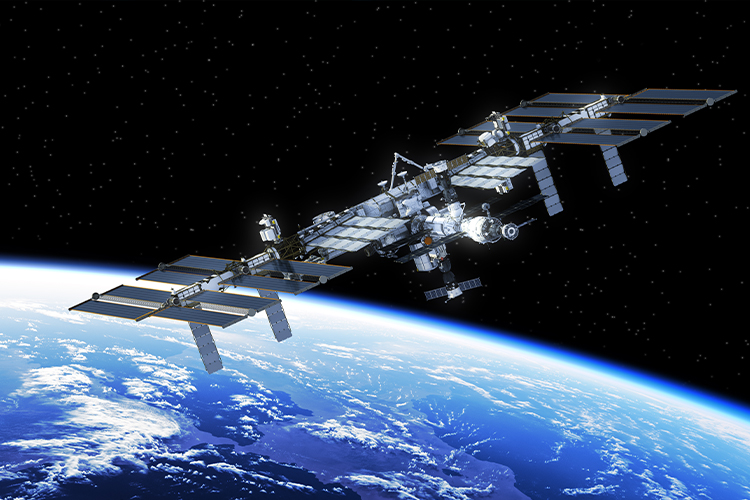

Sie können millionenschwere Unternehmen binnen Sekunden lahmlegen und verdienen Unsummen mit dem Verkauf gestohlener Daten: Hacker. Sie treiben im Internet ihr Unwesen und machen weder vor der Regierung noch vor Privatpersonen halt. Doch zum Glück haben bei weitem nicht alle Hacker kriminelle Absichten; ganz im Gegenteil. Wer weiß, wie Angriffe durchgeführt werden, kann diese auch abwehren. Um diese Menschen zu finden und sie mit dem Aufspüren von Sicherheitslücken zu beauftragen, schrieb die United States Air Force einen Wettbewerb aus. Rund 2200 Teams nahmen am „Hack-a-Sat“ Teil und kämpften mit flinken Fingern und rauchenden Köpfen um die Qualifikation für das Finale. Als einziges deutsches Team schaffte es die Gruppe FluxRepeatRocket ins Finale. Jetzt galt es, sich in einen echten Satelliten der Air Force zu hacken.

STARKES TEAM

Das Team FluxRepeatRocket besteht aus den Gruppen RedRocket der Hochschule Bonn-Rhein-Sieg (H-BRS), den FluxFingers der Ruhr-Universität Bochum und Experten vom Team EatSleepPwnRepeat aus Stuttgart, die sich eigens für das Event zusammen schlossen. Ihre Aufgabe im Finale glich einem typischen „Capture the Flag“ (CTF) Spiel, bei dem Teams gegeneinander um die Kontrolle über einen Computer oder ein Netzwerk kämpfen. In diesem Fall musste ein Satellit der Air Force zurückerobert werden, der zuvor tatsächlich gehackt worden war . Bei diesem Hackerangriff war eine winzige Sicherheitslücke geblieben, die von den Teams gefunden werden musste. In weniger als 48 Stunden gelang es Team FluxRepeatRocket, den Satelliten unter ihre Kontrolle zu bringen, ihn zu drehen und so das erforderliche Beweisfoto vom Mond zu schießen.

STARKE LEISTUNG

Bedingt durch die Corona-Krise konnte das spektakuläre Finale leider nicht wie geplant bei der DefCon in Las Vegas stattfinden, sondern musste komplett online ausgerichtet werden. Von Sankt Augustin aus hackte sich das Team FluxRepeatRocket auf den spektakulären 3. Platz und gewann damit neben einer Satelliten-Trophäe stattliche 20.000 US-Dollar Preisgeld. Ruben Gonzalez, Doktorand an der H-BRS und Teamleiter der RedRockets ist sehr stolz auf die Leistungen der Gruppe. Er sagt sogar, „Im Finale wäre vielleicht noch mehr drin gewesen, wenn wir den Testsatelliten (zur Erprobung der Steuerung) nicht erst zwei Stunden vor dem Wettbewerb bekommen hätten“. Für zwei weitere Wettbewerbe haben sich die RedRockets bereits qualifiziert und hoffen damit auch, dringend benötigten Nachwuchs zu begeistern, denn CTF Spiele machen nicht nur Spaß, sie können auch Vorbereitung auf eine Karriere in der IT-Security sein. So könnten die Studierenden aus NRW schon bald dafür sorgen, dass unsere Daten aus E-Mails, Online Banking, ja, sogar unseren Video-Chats vor den stillen Angreifern aus dem Netz geschützt sind.